之前在局域網絡或內網使用自簽證書部署HTTPS的2種方法中介紹了一款工具mkcert,雖然比openssl使用起來更加方便,但也有對應的缺陷和短板,就是沒辦法自定義Subject Alternative Name,如果沒有這個屬性的話,在IE中是沒有問題的,但是在新版本的谷歌瀏覽器一般是Chrome 58 版本以上存在問題。

主要是因為新版的谷歌瀏覽器是采用Subject Alternative Name屬性來判斷身份,如果沒有這個屬性的話,瀏覽器就會提示服務器無法證明它就是XXXX,然后標記成為不安全的網站,并且會報NET::ERR_CERT_COMMON_NAME_INVALID的錯誤。

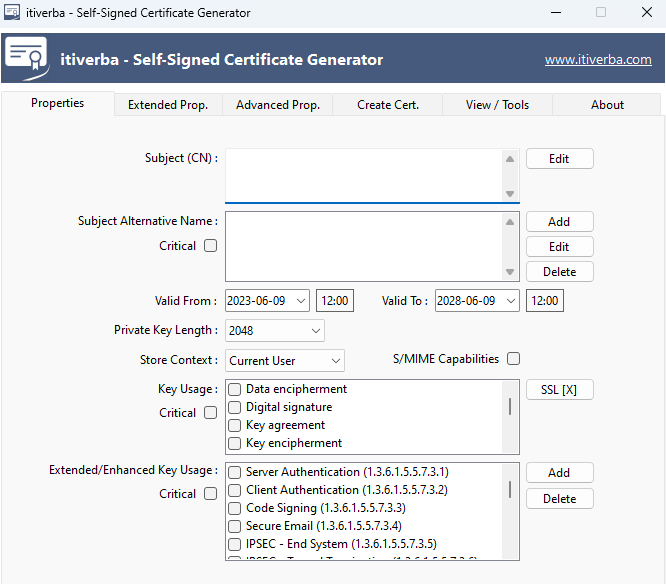

在經過多方查找資料后,終于找到了另一個證書生成工具,相對來說更加小巧一些只有300K左右的大小,不過這個軟件需要.net4.0的支持,之前這個程序是有官網的,但是目前官網已經打不開了,本文附件中會把這個工具一并提交,下面我們來看下這個軟件的界面和使用方法。

界面相對來說比較清晰,第一行可以自定義SN,第二行就可以自定義Subject Alternative Name屬性,我們添加完成后可以看下效果。

直接點itisscg軟件擊右側的ADD就可以添加,添加的時候有多重方式可以選擇,我此處選擇的IP地址,因為部署在內網中,所以我的IP地址就設置的是我本機的IP192.168.10.10,如果你需要做內網的域名或外網的與域名,可以在Subject Alternative Name的屬性中進行選擇即可。StoreContext 根據需要選擇Local Computer或者Current User。

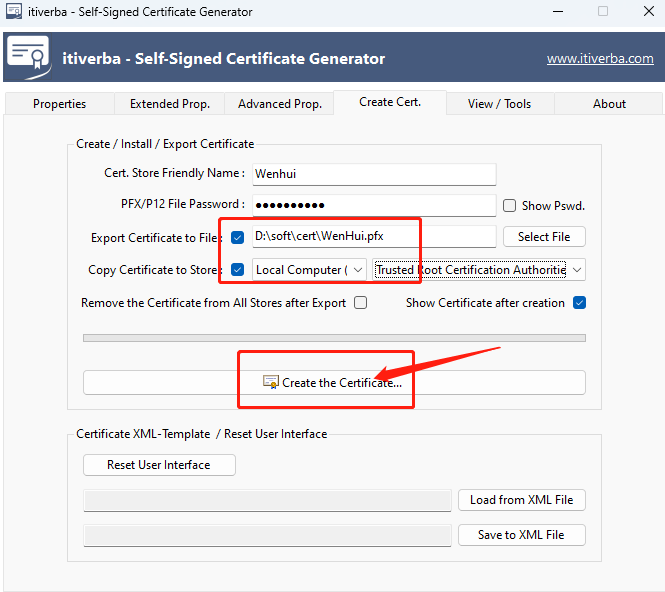

切換至Creat Cert界面,選擇導出證書的位置,上面的密碼根據自己需要可以加也可以不加,Copy Certificate to Store 選擇Local Computer 本地電腦,然后點擊Create the Certificate 即可創建成功了CA證書。

點擊創建后系統會自動把CA證書添加至本機的可信證書中,就不用我們手工再次添加了,這個工具的下載鏈接。

)

)

)